Groteske um den „Bundeshack“ des deutschen Regierungsnetzes

Von Erich Möchel

Eine Woche nach Bekanntwerden des Angriffs auf das Sicherheitsnetz der deutschen Bundesregierung sickern nur langsam Einzelheiten durch. Die erste offizielle Auskunft vom Freitag, dass die mutmaßlich russische Trojanersuite bereits unter Kontrolle sei, war eine glatte Falschinformation und musste dementiert werden. Laut offiziellen Angaben war der Tipp Mitte Dezember von einem befreundeten Geheimdienst gekommen.

Dass ein Geheimdienst eines Drittstaats offenbar besser über Spionagetrojaner im deutschen Regierungsnetz Bescheid wusste als die deutsche Spionageabwehr, ist eine Blamage sondergleichen. Die Behörden können bis jetzt nicht einmal sagen, wann dieser „Bundeshack“ begonnen hat, von dem sie angeblich bereits drei Monate lang wissen. Nicht zuletzt deshalb wurde eine Nachrichtensperre verhängt.

ARD

Betretene Gesichter vor einer Woche, als die Abgeordneten im Kontrollausschuss für Polizei- und Geheimdiensten des Deutschen Bundestags erfuhren, dass sie drei Monate lang vom eigenen Geheimdienst nicht über den Einbruch informiert worden sind.

Tipps unter Freunden

Der angegriffene „Informationsverbund Berlin - Bonn" (IVBB)“ ist ein riesiges, historisch gewachsenes Datennetz unter der Ägide des deutschen Innenministeriums. Daran sind sowohl der Deutsche Bundestag, der Bundesrat, das Bundeskanzleramt, die Bundesministerien und der Bundesrechnungshof angeschlossen sowie „diverse Sicherheitsbehörden“ in Berlin, Bonn und an anderen Standorten. Wer diese „diversen Sicherheitsbehörden“ neben dem Bundesamt für Informationssicherheit sein könnten, lässt sich mit drei Fingern aufzählen.

Im Februar wurde die berüchtigte Schadsoftware FinFisher offiziell als deutscher Bundestrojaner zugelassen. Mehr dazu weiter unten im Text.

Es handelt sich um das Bundeskriminalamt und die Geheimdienste Verfassungsschutz und BND. Über letzteren muss auch der Tipp des „befreundeten Geheimdiensts“ gekommen sein, dass Angreifer den Informationsverbund der deutschen Bundesregierung infiltriert hatten. Angeblich sei der Einbruch in den IVBB Teil einer seit 2017 laufenden weltweiten Attacke mutmaßlich russischer „Hacker“ gegen Verbündete des Westens gewesen, hieß es begleitend. Und: Die deutschen Behörden waren bereits seit 19. Dezember informiert.

Eine Frage der Zeit

Man hatte also drei Monate Zeit, die intakten Teile der Schadsoftware sowie die Artefakte von bereits wieder gelöschten Codes zu entdecken und den Angreifern auf der Spur zu bleiben. Die führte zum eigentlichen Ziel, nämlich dem deutschen Außenministerium, dort wurden ein Dutzend oder mehr verseuchte Rechner entdeckt. Viel mehr ist bis jetzt nicht bekannt, vorausgesetzt wird natürlich, dass diese Angaben der Regierung stimmen, denn überprüfen lässt sich natürlich nichts. Was die Zeitdauer betrifft, so hieß es ziemlich bald, die Angreifer könnten bereits Anfang 2017 eingedrungen sein, dann wurde diese Möglichkeit auf 2016 vorverlegt.

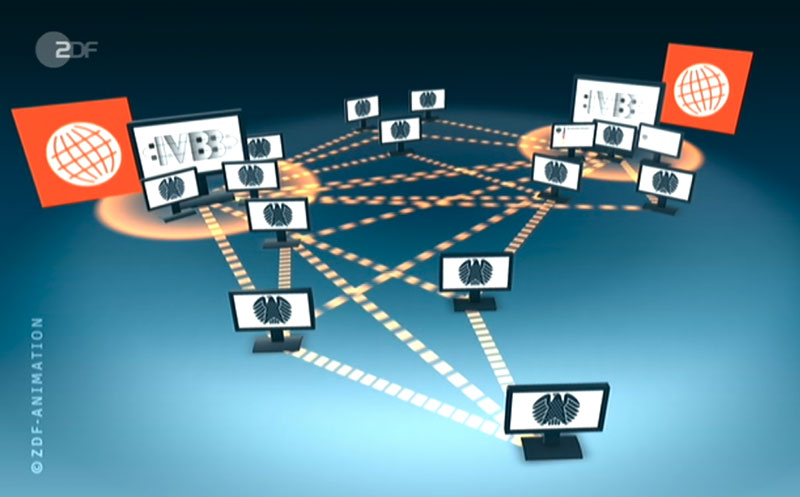

ZDF

Sehr vereinfachte Darstellung des deutschen Regierungsnetzes, das natürlich weitaus komplexer ist. Da es nicht nur an zwei, sondern weitaus mehr Stellen mit dem Internet verbunden ist, lässt sich so ein Netz kaum richtig gegen hochprofessionelle Angreifer absichern.

Das ist noch bei jedem vergleichbaren Angriff seit zehn Jahren so gelaufen, die Angreifer waren stets um vieles länger schon im angegriffenen Netz, als anfangs vermutet wurde. Noch schwieriger aber ist es, sie wieder loszuwerden, und deswegen wird ein solcher militärischer Cyberangriff der Oberklasse auch als „Advanced Persistent Threat“ (APT) bezeichnet. Es handelt sich um eine permanente Bedrohung, weil die Schadsoftware aus vielen kleinen Modulen besteht. Wird auch nur eines von den Verteidigern beim Aufräumen übersehen, läuft bald der nächste Angriff. Von der Equation Group (NSA) über russische und chinesische Cybertruppen bis zur nordkoreanischen Lazarus Group verwenden alle großen Player beim Angriff weitgehend identische Methoden.

Ablauf eines staatlichen Angriffs

Die Meetings zwischen deutschen und österreichischen Behörden und warum Österreichs künftiger Staatstrojaner wahrscheinlich ein deutscher ist

Erst wird das Zielnetz nach Angriffspunkten „aufgeklärt“, dann werden an mehreren Stellen winzige Progrämmchen eingeschmuggelt, die für sich allein völlig unauffällig sind, die NSA nennt sie „Implantate“ („Implants“) oder auch „Leuchttürme“ („Beacons“). Ihre einzige Funktion ist, intern möglichst lange nicht aufzufallen, aber auf Netzwerkscans von außen mit einem „Lebenszeichen“ zu reagieren.

Sobald der eigentliche Angriff startet, werden an diesen markierten Orten im Zielnetz weitere Softwaremodule eingeschmuggelt, alle kommen verschlüsselt und setzen sich erst hinter den Firewalls zu einer Trojanersuite zusammen. Einem solchen Angriff zu begegnen, ist reine Sisyphusarbeit, solange verdeckte Implantate der Angreifer irgendwo im Netz verteilt sind. Kaum ist ein Netzsegment nämlich gesäubert und wieder unter Kontrolle, startet der Angriff in einem anderen Segment von vorn.

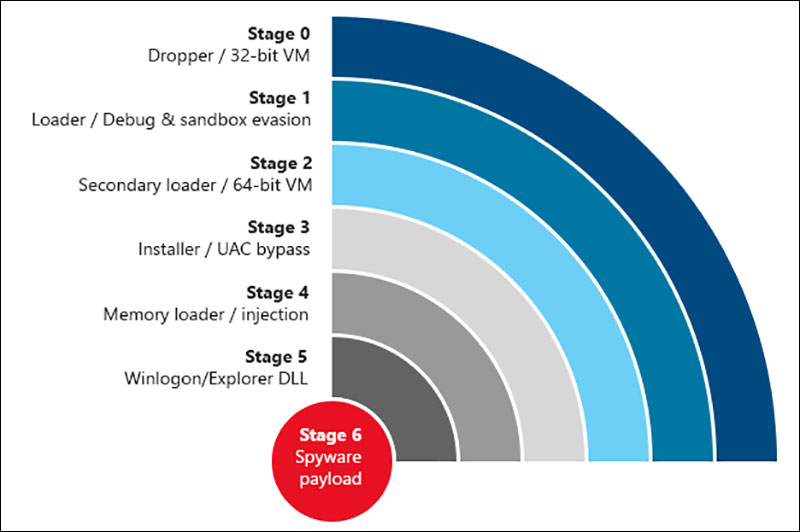

Microsoft

Microsoft hat erst vor einer Woche die als deutscher „Bundestrojaner“ zugelassene hochkomplexe Schadsoftware FinFisher vollständig auseinandergenommen. Die Darstellung zeigt die ersten Stufen eines solchen Angriffs, die eigentliche Schadsoftware - der Trojaner samt Peripherie - folgt erst in Stufe sechs des Angriffs. Bis dahin ist es ein unauffälliger Prozess.

Der Hack des Deutschen Bundestags 2015

2015 wurden nahezu gleichzeitig der Deutsche Bundestag, die Verwaltung des öffentlichen Dienstes in den USA und die iranische UN-Delegation angegriffen.

Genau dasselbe hatte sich 2015 im Netz des Deutschen Bundestages abgespielt. Nach der Entdeckung des Einbruchs Anfang Mai begann ein wochenlanges Katz- und Mausspiel, bis das Bundesamt für Sicherheit (BSI) nach drei Monaten das Handtuch warf. Man entschied sich, die gesamte Hardware auszutauschen, dabei ging es um insgesamt 20.000 PCs. Wie weit man dabei auch an Router, Switches, Drucker oder Firewalls dachte, ist nicht bekannt. Ein paar Kilobyte Speicherplatz auf irgendeinem Gerät und ein Netzwerkanschluss genügen und das Implant arbeitet weiter.

Und zwar, indem es gar nichts tut und nur zu einem programmierten Zeitpunkt ein kurzes Ping an einen Command/Control-Server irgendwo im Internet schickt. Derlei in einem riesigen Netzverbund zu finden, der ursprünglich aus Mainframerechnern und PCs mit Windows 95 bestand, zwei Jahrzehnte lang in alle Richtungen wild gewachsen ist, erscheint kaum gangbar. Hier ist alles kreuz und quer vernetzt und ein Segment des Netzes ist der Deutsche Bundestag. Es ist also gut möglich, dass Implants der unbekannten Angreifer das große Aufräumen 2015 im Bundestag unbeschadet überstanden haben.

Die offenen Fragen

Vom ersten Tag an war wieder von „den Russen“ gemunkelt worden, erst soll es APT 28 („Fancy Bear“) gewesen sein, danach war von APT 29 („Cozy Bear“) die Rede. Das ist auch gar nicht unwahrscheinlich, denn es kommt gerade einmal eine Handvoll Nationalstaaten für eine solche Aktion in Frage. Der berüchtigte APT 28, dem auch die Angriffe während des US-Wahlkampfs zugeschrieben wurden, wurde bereits für den Hack des Bundestags 2015 verantwortlich gemacht. Dieser Cybertruppe ist der Widerpart der CIA-Coder, ihre Aufgabe ist operativ und inkludiert oft psychologische Operationen, also Einflussnahme auf Öffentlichkeit und Politik.

Sachdienliche Informationen, Metakritiken et al. können hier verschlüsselt und anonym beim Autor eingeworfen werden. Wer eine direkte Antwort will, sollte eine Kontaktmöglichkeit angeben.

APT 29 ist hingegen mit der „Equation Group“ der NSA zu vergleichen. Man hat die besten Programmierer und daher auch die raffiniertesten Softwares mit der besten Tarnung. Die will man natürlich nicht in Propagandaoperationen verbrennen, denn hier geht es ausschließlich um Spionage auf höchster Ebene. Auf die Frage, von wem der Tipp an den deutschen BND gekommen sein muss, gibt es drei mögliche Antworten: entweder vom britischen GCHQ oder der NSA, aber auch ein französischer Geheimdienst ist nicht auszuschließen.

Wo Vertreter dieser drei, aber auch ganz anderer Dienste nächste Woche zusammenkommen, lesen Sie im Follow-Up am Wochenende.

Publiziert am 08.03.2018