Anti-Viren-Firma Kaspersky gerät in den Sog des Cyberwar

von Erich Möchel

An der Cyberfront überschlagen sich gerade die Ereignisse. Nach dem Bekanntwerden der Großeinbrüche bei der Kreditschutzfirma Equifax und der US-Börsenaufsicht gerät nun die bekannte russische Anti-Viren-Firma Kaspersky immer tiefer in den Sog dieser Cyberscharmützel. Über die Kaspersky-Software sollen Angreifer auf den Privatrechner eines NSA-Mitarbeiters eingedrungen sein und Programme der Agency gestohlen haben.

In Moskau wiederum ist seit Jahresbeginn ein leitender Mitarbeiter der Firma wegen Hochverrats in Haft. In Griechenland und Spanien genehmigten Gerichtsurteile in dieser Woche die Auslieferung zweier angeblicher Cyberkrimineller aus Russland an die USA. Moskau hatte dagegen auf allen diplomatischen Kanälen interveniert. Es ist ein offenes Geheimnis, dass russische Geheimdienste solche Kriminellen nicht nur tolerieren, sondern sie auch für ihre Zwecke einsetzen.

Kaspersky

Eugene Kaspersky, der CEO der gleichnamigen Firma, hatte noch am Donnerstag die Anschuldigungen dementiert. Das sei nur eine weitere Neuauflage alter Verdächtigungen gegen seine Firma, die sich stets als haltlos herausgestellt hätten. Kaspersky hatte in den 80er an einer damals als KGB-nah geltenden Moskauer Universität studiert.

Geheimdienst-Spin im „Wall Street Journal“

Beim Großeinbruch in der US-Börsenaufsicht SEC wurde eine unbekannte Menge ganz aktueller interner Finanzdaten von börsennotierten Firmen aus den USA gestohlen. Eine Kongressuntersuchung läuft

Der Exklusivbericht des „Wall Street Journal“ (WSJ) über den Angriff auf einen Angestellten einer nicht genannten Vertragsfirma ist zwar vom Inhalt her glaubhaft. Rund um die Verhaftung von Harold T. Martin im Frühjahr 2016, der als Angestellter der NSA-Vertragsfirma Booz Allen Dokumente und Programme der NSA im Terabytebereich auf privaten Datenspeichern gehortet hatte, war mehrfach von einem zweiten, ähnlichen Fall die Rede, der sich 2015 abgespielt haben soll.

Auf den bezieht sich der Bericht des WSJ, der ohne jeden Beleg daherkommt und obendrein den Spin der „Zundgeber“ aus dem US-Geheimdienstkomplex übernimmt. Der Artikel aber ist ganz auf die Aussage „Anti-Viren-Software von Kaspersky ist gefährlich“ gedreht. Dabei hätten sich die angeblich 2015 gestohlenen Unterlagen der NSA niemals auf diesem Privat-PC befinden dürfen. Der unbekannte Vertragsangestellte hatte nämlich für das „Taylored Access Office“ (TAO) der NSA gearbeitet, die technische Elitetruppe, die für schwierige Spionagefälle zuständig ist.

Keine Zufälle beim Timing

Beim Großeinbruch in der US-Börsenaufsicht SEC wurde eine unbekannte Menge ganz aktueller interner Finanzdaten von börsennotierten Firmen aus den USA gestohlen. Eine Kongressuntersuchung läuft

Deren Dokumente und Programme aber sind - wie die Enthüllungen Edward Snowdens mehrfach zeigten - neben „Top Secret“ auch von der Geheimhaltungsklasse SCI. Diese „Sensitive Compartmented Information“ darf das abgeschottete Netz der NSA niemals verlassen und in der Regel nicht einmal intern weitergegeben werden. Im vorliegenden Fall wurden sie von einem externen Privat-PC gestohlen, auf dem der Anti-Viren-Scanner von Kaspersky lief.

Man hätte dieselbe Story, die am Donnerstag erschien, also weit eher als „interne Kontrollen der NSA gegen Leaks funktionieren nicht“ berichten können.Man wählte jedoch den Dreh „Kaspersky ist gefährlich für die nationale Sicherheit“. Es ist nämlich kein Zufall, dass diese Story nach zwei Jahren ausgerechnet jetzt lanciert wurde.

Wer gerade von wo ausgeliefert wird

Am Dienstag gab ein Berufungsgericht in Spanien dem Auslieferungsersuchen eines US-Gerichts statt. Der Techniker Peter Levashov war während eines Urlaubs in Spanien verhaftet worden, er soll das berüchtigte Botnet „Kelihos“ betrieben haben. Mit 100.000 gekaperten Rechnern und zig Milliarden verschickter Spam-Mails war Kelihos zeitweise das aktivste Botnet und hat einen Rattenschwanz von Schadsoftware, Viagra-Spam und Phishing-E-Mails verbreitet. Bei acht Anklagepunkten allesamt in Computerkriminalität drohen Levashov bei einer Verurteilung in den USA über 50 Jahre Haft.

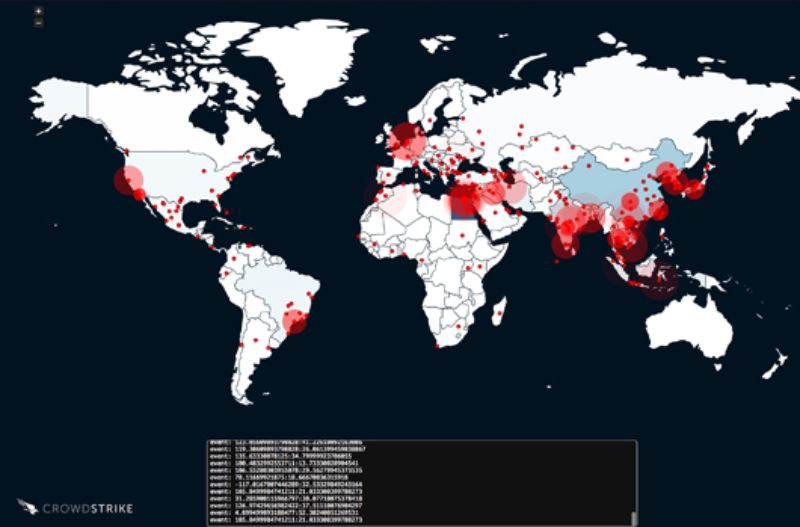

Crowdstrike

Diese Grafik der US-Sicherheitsfirma Crowdstrike, die eine führende Rolle bei der Deaktivierung von „Kelihos“ im heurigen April hatte, zeigt die Verteilung der gekaperten Botnet-Rechner. Der Großteil der kriminellen Geschäfte spielte sich im Nahen Osten, Indien und China ab.

Seit dem Sommer 2016 werden Massen von hochgeheimen, aus den internen Netzen von NSA und CIA stammende Programme und Handbücher geleakt

Die Verteidigung hat gegen den Auslieferungsbescheid berufen, der Angeklagte hatte vor Gericht angegeben, dass ihm in den USA politische Verfolgung bis hin zur Folter drohe, weil er zehn Jahre lang für die Partei Wladimir Putins tätig gewesen war. Diese Nachricht stammt von der russischen Nachrichtenagentur RIA Novosti, Russland hat auf diplomatischen Wegen versucht, diese Auslieferungsanträge durch eigene Begehren zu konterkarieren und spricht deshalb von Kidnappingmethoden.

Parallen in Thessaloniki und Moskau

Am Mittwoch spielte sich in Thessaloniki ein ganz ähnlicher Vorgang ab. Ein griechisches Gericht gab dem Auslieferungsbegehren der USA statt, dem russichen Staatsbürger Alexander Vinnik wird Geldwäsche und Betrug mit Bitcoins in den USA vorgeworfen. Auch hier hatte Russland auf Ebene des stellvertretenden Außenministers interveniert, ebenfalls vergeblich.

Am Donnerstag kam das WSJ dann mit der Kaspersky-Story, dass auch ein leitender Angestellter der Firma in Moskau auf seinen Prozess wegen Landesverrats wartet, wird hingegen kaum erwähnt. Als Leiter des "Labors für Investigationen war Ruslan Stoyanov bei Kaspersky ausgerechnet für die Abwehr und Aufklärung von Großeinbrüchen in Firmen- und Behördennetze zuständig. Das berichtete die russische Tageszeitung „Komersant“ im Dezember 2016. Wie einem ebenfalls verhafteten Offizier des Geheimdienstes FSB wird Stoyanov Geheimnisverrat vorgeworfen, Stoyanov selbst war davor Polizeimajor in der Einheit gegen Cyberverbrechen.

Im Februar wurde ein des Diebstahls von 50 Terabyte geheimer Dokumente von NSA und CIA beschuldigter NSA-Consultant namens Harold T. Martin angeklagt, diese Daten teilweise veruntreut zu haben.

Smartphones im Weißen Haus kompromittiert

Obwohl es seit Jahren gezielte Leaks mit Verdächtigungen gegen die Firma Kaspersky gibt, wurde deren Anti-Virus-Software bei den verschiedensten US-Behörden wie auch bei den Militärs eingesetzt. Erst Mitte September wurde per Erlass des Heimatschutzministeriums der Einsatz der Virenscanner von Kaspersky für den öffentlichen Dienst verboten.

Doch damit nicht genug. Ebenfalls am Donnerstag brachte der US-Politblog Politico die Meldung, das private Smartphone des Stabschefs im Weißen Haus, John Kelly, sei über Monate bis in den Sommer mit Schadsoftware verseucht gewesen. Auch diese Information stammt aus nicht näher bezeichneten offiziellen Quellen, ebenso wie das Leak Mitte September, das den privaten Mailserver von Jared Kushner und Ivanka Trump öffentlich machte.

Was hier nicht behauptet wird

Das im März von den „Shadow Brokers“ geleakte Paket von NSA-Software enthielt auch den EternalBlue-Exploit, der den verheerenden Zerstörungssoftwares „Wannacry“ und „Petya“ zu Grunde lag

Wie man sieht hat die US-Seite in dieser Serie von Cyberscharmützeln mit Russland, die seit 2014 immer offener ausgetragen werden, alle Hände voll zu tun, den unglaublichen Leichtsinn der obersten Staatsführung im Umgang mit elektronischer Kommunikation abzustellen. Gleichzeitig kommt heraus, dass Angreifer eines Drittstaats derweil in die Netze zweier Top-Ziele - Equifax und der Börsenaufsicht - der USA eingedrungen und mit Terabytes an Daten wieder abgezogen waren.

Dass nun eine Kampagne gegen Kaspersky läuft ist daher nur allzu logisch, denn eine Firma mit Sitz in der Hauptstadt des Cybergegners Nummer eins sollte man tatsächlich nicht mit der Sicherheit der eigenen, staatlichen IT beauftragen. Damit soll hier allerdings nicht behauptet werden, die spektakulären Einbrüche bei der Kreditschutzfirma Equifax und der US-Börsenaufsicht SEC gingen ebenfalls auf das Konto „russischer Hacker“, nur weil sie in die Abläufe passen.

Wie es weitergeht

Die USA sind nämlich aktuell auch noch in Auseinandersetzungen mit staatlichen Akteuren aus zwei anderen Staaten verwickelt, die ebenfalls über beachtliche Cyberpotentiale verfügen, nämlich China und der Iran. Die Gunst der Stunde für eigene Zwecken auszunützen, wenn der Gegner gerade durch andere Angriffe ausgelastet wird, ist keine Cyberwarerfindung. Anders als im echten Krieg ist allerdings, dass ein solcher Angriff erst nach einiger Zeit erkannt wird und noch viel später zugeordnete werden kann. Mehr dazu kommt im nächsten Teil.

Publiziert am 08.10.2017