Musterprozess des FBI gegen Facebook ist gestartet

von Erich Moechel

Facebook kommt nicht mehr aus den negativen Schlagzeilen. Am Freitag hatte die Nachrichtenagentur Reuters über eine Klage von US-Strafverfolgern gegen Facebook in Kalifornien berichtet. Facebook soll da gezwungen werden, dem FBI und anderen Zugang zu verschlüsselter Kommunikation zur ermöglichen. Da das gesamte Gerichtsverfahren der Geheimhaltung unterliegt, gibt es bis jetzt nur wenige Details. Bekannt ist aber, dass es um den Zugang zu verschlüsselten Telefonaten über den Messenger-Service der Firma geht.

Facebook hatte bei solchen Forderungen bis jetzt stets erklärt, dass dies technisch unmöglich sei. Die bei Messenger Voice eingesetzten Verschlüsselungsprotokolle zeigen jedoch, dass Facebook über die Schlüssel zu diesen Telefonaten verfügen dürfte. Die meisten Beobachter gehen davon aus, dass hier ein Präzedenzfall angestrebt wird, um nach dem Muster der Telekoms für Strafverfolger auch in Sozialen Netzwerken Überwachungsschnittstellen generell durchzusetzen.

Nasdaq

Der Börsenkurs von Facebook ist seit der Exklusivmeldung von Reuters am Freitag in Folge weiter verfallen. Das ist ein weiteres Zeichen dafür, dass hier noch allerhand „Potenzial nach unten“ gegeben ist.

Eine Frage des Protokolls

Die Misere der Facebook-Aktie hatte mit der Präsentation der jüngsten Quartalergebnisse Ende Juli begonnen

Der Telefonieservice von Facebook benützt den offenen WebRTC-Standard des World Wide Web Consortiums (W3C) für Anwendungen zur Echtzeitkommunikation, also Telefonate, Videokonferenzen oder auch Chats. Für WebRTC wird weder ein Server noch ein eigenes Programm benötigt, denn dieser Dienst ist in Chrome, Firefox und anderen Browsern vollständig integriert, nicht einmal ein Plugin ist nötig. Hier kommunizieren also nur Webbrowser serverlos und direkt miteinander, wie das bei allen Peer-to-Peer-Anwendungen (P2P) üblich ist.

Auf dem Papier wäre Facebook hier sozusagen aus dem Schneider. Denn ein Datenverkehr, über den etwa ein Soziales Netzwerk nicht verfügt, kann auch nicht an die Strafverfolger weitergegeben werden. Allerdings muss Facebook in diesem Fall wohl über die sogenannten „Session Keys“ („Sitzungsschlüssel“) von Videochats und Telefonaten verfügen. Wenn nämlich diese Echtzeitservices auch weiterhin jenes Protokoll zum Schlüsselaustausch verwenden, mit dem der Dienst 2015 gestartet ist.

Geschwindigkeit versus Sicherheit

Falls Facebook die Auflagen der EU-Kommission für politische Werbekampagnen nicht bis Oktober erfüllt, droht Brüssel mit Regulation. In Brüssel geht die Angst vor einer Manipulation der EU-Wahlen 2019 um.

Bei jedem Aufbau einer solchen Verbindung handeln die involvierten Browser untereinander jeweils einen solchen gemeinsamen Schlüssel aus, der nur für diese eine Sitzung gültig ist. Beim Start des Facebook-Services 2015 wurde für diesen Prozess das SDES-Protokoll implementiert, das gegenüber anderen Schlüsseltauschmethoden nur sehr geringe Latenzen hat, also deutlich schneller ist. Das ist zwar eine für Echtzeitkommunikation sehr wesentliche Qualität, allerdings hat dieses Protokoll einen schweren Haken in puncto Sicherheit.

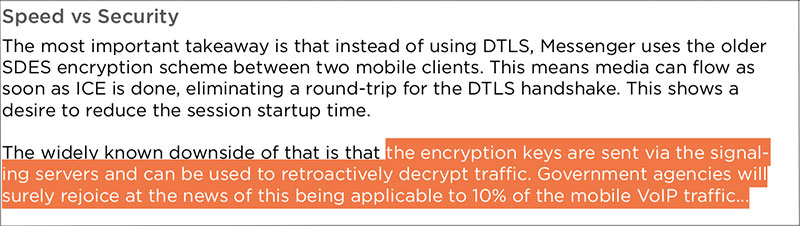

Screenshot

Nach dem Start der verschlüsselten Telefonieservices von Facebook 2015 hatte ein Team um den WebRTC-Spezialisten Philipp Hancke die dabei eingesetzten Protokolle und Methoden analysiert. Schon damals kamen Internettelefonate über Facebook Messenger auf zehn Prozent des mobilen VoIP-Markts in den USA.

Jeder dieser Schlüssel, die bei jeder Anwendung für Sprachtelefonie individuell ausgehandelt werden, wird im Klartext auch an einen Facebook-Server abgeschickt. An sich wäre das nicht so tragisch, denn diese Schlüssel werden - wie alle Verbindungen mit Facebook - vor Dritten ja durch die allgemeine TLS-Verschlüsselung („https“) der Facebook-Site geschützt. Damit verfügt Facebook allerdings zumindest temporär über alle diese Sitzungsschlüssel und damit kann jedes Telefonat nachträglich dekodiert werden, wenn der zugehörige Datenstrom von wem auch immer abgefangen worden ist.

„Das dümmste aller Protokolle“

2014 hatten Green und Kollegen zwei von NSA-nahen Technikern in das Standardgremien IETF eingeschleuste Erweiterungen für Verschlüsselungsprotokolle analysiert. Die Kombination der beiden Erweiterungen hebelte die Verschlüsselung aus.

Matthew Green, Kryptographieprofessor an der Johns Hopkins Universität, hatte SDES am Samstag deshalb als „das offenbar dümmste aller Protokolle für den Verschlüsselungsaufbau“ bezeichnet. SDES stammt bereits aus dem Jahr 2006 und trägt die Merkmale der meisten anderen Sicherheitsprotokolle aus der Frühzeit der Verschlüsselungsroutinen, zu denen die Internetindustrie maßgeblich beigetragen hat. Es sind immer „Kompromisse“ zwischen mehr Sicherheit und mehr Datendurchsatz, die irgendwann viel später schlagend werden.

Und das ist jetzt gegeben, denn dieser Prozess betrifft FBI-Ermittlungen gegen ein kriminelles Syndikat in Kalifornien namens „MS-13“, das Präsident Donald Trump gern als Beispiel für Notwendigkeit des Baus einer Grenzmauer zu Mexiko anführt. Wenn das FBI in einem solchen Fall organisierter Kriminalität ermittelt, dann werden zuerst alle Kommunikationen der Gangmitglieder mitgeschnitten. Die werden von der NSA geliefert, die allerdings bei der Entschlüsselung der Audiodateien dann nicht weiter helfen kann. Denn die beim SDES-Verfahren verwendeten Sitzungsschlüssel mit dem 128-Bit AES-Algorithmus sind „State of the Art“, also selbst nicht knackbar.

Nach Apple ist Facebook an der Reihe

Falls Facebook immer noch das SDES-Verfahren zum Schlüsselaustausch benütze, schrieb Matthew Green in einer ersten Einschätzung am Samstag, dann falle in diesem Prozess für Facebook die Option der „Plausible Deniability“ weg. Die spielt bei behördlichen Überwachungsbegehren für verschlüsselte Kommunikation eine immer größere Rolle. Betreiber eines Kommunikationsnetzes mit Verschlüsselung, also vor allem Soziale Netzwerke, müssen plausibel darlegen können, dass es für sie keinerlei technische Möglichkeiten gibt, um selbst an diese temporären Schlüssel zu kommen.

Im überkommenen SDES-Verfahren aber werden alle diese „Session Keys“ an den Betreiber der Plattform abgeschickt. Wenn Netzwerke sichere Kommunikation anbieten, dann müssten die entsprechenden Prozesse auch von Anfang so eingerichtet werden, dass die Betreiber nicht in der Lage sind, auf die entsprechenden Daten der Benutzer zuzugreifen. Apple habe diese Erfahrung auf die harte Tour machen müssen, schreibt Green, und jetzt sei eben Facebook dran.

Der FBI-Prozess gegen Apple

2016 hatte das FBI in einer Klageschrift gegen Apple bereits versucht, die Beschränkungen für staatliche Überwacher von 1995 mit einem Gesetz aus dem Gründungsjahr der USA 1789 auszuheben.

Gemeint ist damit ein Prozess des FBI gegen Apple um die Entsperrung eines iPhones, das bei einem der toten Attentäter von San Bernardino 2016 gefunden wurde. Wie beim aktuellen Prozess gegen Facebook wurde gegen Apple der sogenannte „All Writs Act“ angewendet, ein Gesetz aus dem Jahr 1789, das zur Vorlage von Beweisen vor Gericht verpflichtet. Auch in diesem Fall kam das Begehren nicht aus heiterem Himmel, sondern betraf eine tatsächlich gegebene technische Möglichkeit für Apple, das Benutzerpasswort zu überwinden.

BBC World News

Mit dem Manipulationsskandal rund um Cambridge Analytica hatten die Probleme für Facebook so richtig begonnen. Die Auswirkung zeigte sich erst in den jüngsten Quartalszahlen.

Apple hatte sich diese technische Möglichkeit für das Einspielen von Updates seines Betriebssystems offengelassen, um sicherzustellen, dass Sicherheitsupdates auch immer sofort eingespielt werden. In Folge verlangte das FBI von Apple, eine Version seines Betriebssystems zu liefern, um dieses Benutzerpasswort zu überwinden. Wie dieser Fall wirklich ausging, ist bis heute unklar, denn einen Tag vor dem Prozessbeginn hatte das FBI seine Klage zurückgezogen.

Mysteriöses Ende vor Prozessbeginn

Der Anlassfall waren die Attentate von San Bernardino, bei denen im Dezember 2015 vierzehn Menschen gestorben waren, hier in der Berichterstattung von ORF.at.

Über eine Drittfirma habe die Behörde mittlerweile Zugriff auf die iPhone-Daten, hieß es danach offiziell, und damit habe sich der Prozess erledigt. Ob tatsächlich ein externer Dienstleister wie etwa die auf das Auslesen von Smartphone-Darten spezialisierte israelische Firma Cellebrite dabei im Spiel war, ist bis heute ungeklärt. Gerade iPhones gelten ja als die am schwierigsten zu knackenden Smartphones auf dem gesamten Markt

Die zweite Möglichkeit halten viele Sicherheitsforscher für wahrscheinlicher, nämlich, dass Apple in aller Stille klein beigegeben hatte. Zum Präzedenzfall wurde das 2016 deshalb nicht, weil die Apple-Ingenieure den gesamten Mechanismus für Systemupdates in Folge so geändert hatten, dass der Passwortschutz auch durch ein Systemupdate nicht mehr ausgehebelt werden konnte.

Die möglichen Folgen eines Präzedenzfalls

Sachdienliche Informationen, Metakritiken et al. sind über dieses Formular verschlüsselt und anonym beim Autor einzuwerfen. Verbindungen via TOR-Netz willkommen. Wer eine Antwort will, gebe tunlichst eine Kontaktmöglichkeit an.

Der aktuelle Prozess hat hingegen sehr wohl das Potenzial für einen Präzedenzfall. Denn er betrifft die Internettelefonie - und da hatten die Gerichte bereits 2006 entschieden, dass auch die Anbieter von VoIP-Telefonie ab einer gewissen Firmengröße nach dem Muster der Telekoms Überwachungsschnittstellen einrichten müssen, um die Telefonate nach Gerichtsbeschluss abhören zu können. Anfang 2017 gab es nach Angaben von Facebook weltweit bereits 400 Millionen Benutzer, die Telefonate und Videocalls über Facebook-Messenger abwickelten.

Es ist daher auch möglich, dass die Behörden mit diesem Prozess gegen Facebook generell auf verschlüsselte Internettelefonie abzielen. Ein Urteil in diese Richtung hätte einen Präzedenzfall zur Folge, der über VoIP-Telefonie weit hinausgehen könnte, weil ein solches Urteil dann eigentlich auch für alle angebotenen Kommunikationsprotokolle wie Messenger-Chats gelten müsste. Facebook müsste dann nämlich auch da Überwachungsschnittstellen einbauen, um die Daten an Strafverfolger weiterleiten zu können.

Publiziert am 21.08.2018