Zwist um neuen „Sicherheitsstandard“ für das Internet

Von Erich Moechel

Um den neuen Verschlüsselungsstandard TLS 1.3 für sichere Internetkommunikation ist eine Kontroverse zwischen dem Gremium für Internetstandards (IETF) und dem Europäischen Inѕtitut für Telekomstandards (ETSI) ausgebrochen. Im ETSI hatte das technische Komittee TC Cyber fast parallel eine aufgebohrte Version namens „eTLS“ erstellt, die eine Hintertür zur Überwachung enthält.

Die IETF hatte zuletzt indirekt damit gedroht, ihr Copyright auf „TLS“ einzuklagen, denn eTLS hebelt genau jene Sicherheitsmaßnahmen aus, die in TLS 1.3 neu eingeführt werden. Was in der Diskussion um eTLS bis jetzt noch nicht bekannt war: Der britische Militärgeheimdienst GCHQ und andere Dienste spielen bei der Erstellung von eTLS tragende Rollen. Ein Anfrage von fm4.ORF.at im ETSI dazu läuft.

ETSI

Auszug aus der „Liaison Statement“ genannte Beschwerdemail der Internet Engineering Taskforce an ETSI TC Cyber

TLS und die Firewalls

Der Hintergrund des Ganzen ist eine globale Kampagne der Militärgeheimdienste der „Five Eyes“ gegen Verschlüsselung in Australien wurde das erste Etappenziel bereits erreicht.

Die Internet Engineering Task Force entwickelt den Verschlüsselungsstandard TLS nunmehr seit gut 20 Jahren weiter. Die neueste Version 1.3 beseitigt die über die Jahre zu Tage getretenen Schwächen der Version 1.2, die es unter anderem möglich machen, dass der verschlüsselte Datenverkehr aus einem Firmennetz an den Firewalls entschlüsselt wird. Damit können auch die multiplen Virenscanner der Firewalls mitlesen, deswegen argumentieren die Betreiber auch mit „erhöhter Sicherheit.“

Alle anderen Anwendungen können allerdings den Datenverkehr ebenfalls mitlesen, weil eine offene Hintertür nun einmal allen offensteht, die darüber Bescheid wissen. Mit TL 1.3 ist damit generell Schluss, denn der Standard besteht darauf, dass die Transportverschlüsselung jeweils zwischen den Endstellen ausgehandelt wird. Zum Beispiel zwischen dem Browser eines Firmenmitarbeiters mit dem Server seiner Bank oder bei jeder beliebigen anderen sicheren Verbindung in das besagte Firmennetz, ersichtlich an „https“.

ETSI

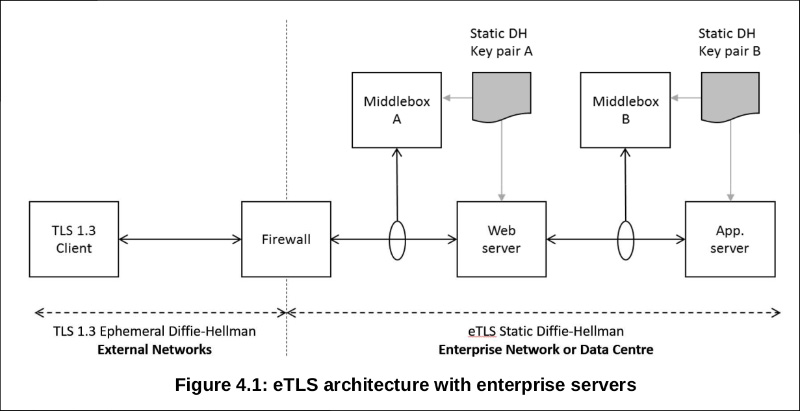

Und so funktioniert das Abfangen von Daten nach der eTLS-Spezifikation dessen offizielle Bezeichnung ETSI TS 103-523-3 ist. Der Client außerhalb des Netzes hat keine Ahnung was mit seiner Kommunikation nach der Firewall passiert. Statt der in TLS 1.3 vorgesehenen temporären Schlüssel werden immer dieselben statischen Schlüsselpaare eingesetzt.

Standard für Männer in der Mitte

Der EU Ministerrat hat die Verordnung zur „Beweissicherung in der Cloud“ gerade fertig. Noch im Jänner soll sie ins EU-Parlament kommen. Auch hierfür wurden die zugehörigen Standards im ETSI bereits umgesetzt

So richtig problematisch wird es jedoch andersherum, wenn nämlich der Benutzer nicht mehr sicher sein kann, ob zwischen seinem PC und dem Server seiner Bank nicht eine weitere Instanz unsichtbar dazwischen sitzt. Seitens der Bank kann nicht sicher verifiziert werden, dass man tatsächlich unbeobachtet mit dem Kunden kommuniziert. Der ETSI-Standard eTLs ist technisch nämlich nicht anderes als eine klassische „Man-In-The-Middle“-Attack zum Abfangen vertraulicher Daten, wie es sowohl Geheimdienste als auch Kriminelle praktizieren.

Und weil dieses aufgebohrte „Enterprise“-TLS zum sicheren TLS 1.3 vollständig kompatibel ist, beschwert sich die IETF, dass damit ihr eigener Sicherheitsstandard kompromittiert wird. Denn eTLS bietet - anders als TLS 1.3 - auch keine „Forward Secrecy“, weil immer ein- und dasselbe statische Schlüsselpaar benützt wird. Das heißt mit eTLS können auch andere im betreffenden Netz abgefangenen, verschlüsselten Nachrichten nachträglich gelesen werden.

Die Rolle des britischen GCHQ

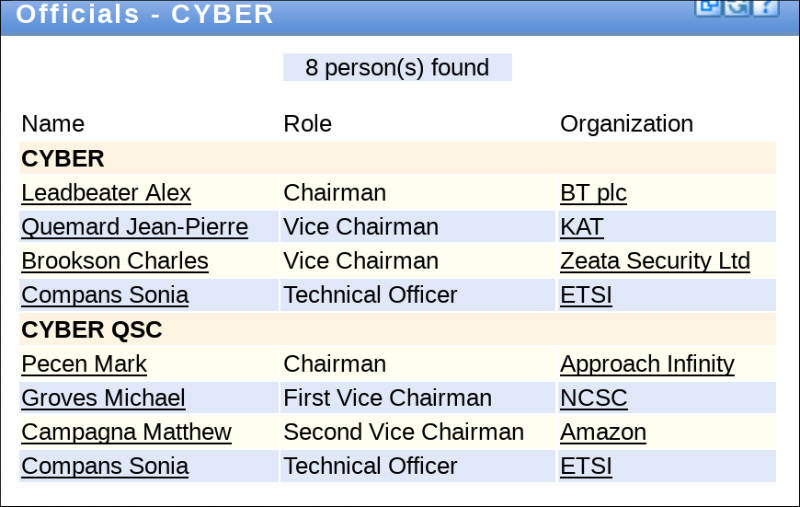

Neben TC Cyber ist Herr Leadbeater als Vorsitzender von SA3LI gerade mit dem Aufbohren der 5G-Standards beschäftigt, um „Lawful Interception“ zu ermöglichen.

Und hier kommen die Geheimdienste ins Spiel. In TC Cyber ist das britische National Cyber Security Centre (NCSC) federführend vertreten, das ist eine Abteilung des Militärgeheimdiensts GCHQ. Ende November hatte der Direktor des NCSC, Ian Levy, im renommierten „Lawfare“-Blog für „Ausnahmen“ von der Ende-zu-Ende-Verschlüsselung plädiert. Das heißt, Anbieter von Messaging-Diensten wie Apple, Facebook, Snapchat und alle anderen sollen nach dem Muster der Telekoms Überwachungsschnittstellen einrichten.

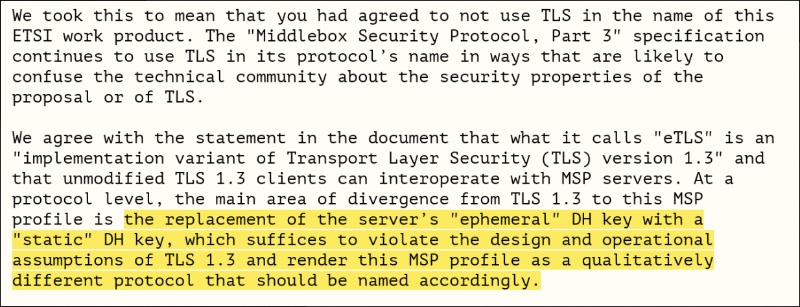

ETSI

Im Bild sieht man die Führungsstruktur von TC Cyber. Sowohl die GCHQ_Abteilung NCSC ist da vertreten, wie auch auch der Chairman von TC-Cyber Alex Leadbeater, der seit Jahren auch Vorsitzender der ETSI-Überwachungstruppe für Mobilfunk 3GPP -SA3LI ist.

WhatsApp und andere sollten zu einem Chat zweier oder mehrerer Personen einen weiteren Account verdeckt hinzugefügen, um Strafverfolgern die Überwachung zu ermöglichen. Genau das aber leistet eTLS, denn das kann eben in allen Großfirmen und Rechenzentren eingesetzt werden, zum Beipiel bei WhatsApp. Wenn diese Chat-Anbieter etwa durch eine EU-Verordnung verpflichtet werden, Strafverfolgern Zugang zu diesen Daten zu ermöglichen, dann ist mit eTLS bereits das geeignete Protokoll dafür vorhanden.

Ein Sicherheitstandard für „Lawful Interception“

Das eTLS-Protokoll aber wird von TC Cyber als Absicherung gegen Cyberangriffe mit Schadsoftware für Unternehmen angepriesen und nicht als Überwachungsprotokoll, das eTLS technisch ohne Zweifel ist. Dieses aufgebohrte Derivat von TLS 1.3 ist nichts anderes, als der seit Jahren von Geheimdiensten und Strafverfolgern geforderte Schnittstellenstandard für „Lawful Interception“ von Internetservices.

Sachdienliche Informationen, Metakritiken et al. sind über dieses Formular verschlüsselt und anonym beim Autor einzuwerfen. Wer eine Antwort will, gebe tunlichst eine Kontaktmöglichkeit an.

Der Vorsitzende des ETSI-Komitees TC Cyber ist der Brite Alex Leadbeater und er sitzt auch der Arbeitsgruppe SA3LI vor. Das ist die Truppe, die weltweiten Überwachungsstandards für den Mobilfunk der GSM-Familie umsetzt. Bei einer Anfrage von fm4.ORF.at im Dezember gab es im ETSI-Sekretariat vorerst keine Auskunft darüber, wer sonst noch an dem umstrittenen „Sicherheitsstandard“ eTLS mitgewirkt hat. Diese Auskünfte könnte nur das Technische Komitee TC Cyber geben. Dieses tagt zum Zeitpunkt der Publikation dieses Artikels in der ETSI-Zentrale zu Sophia Antipolis. Deswegen wurde parallel eine neue Anfrage ausgeschickt.

Nachsatz

Wie schnell das mit neuen, einschlägigen Gesetzen gehen kann, hat erst vor kurzem Australien vorexerziert. In einem parlamentarischen Handstreich - ohne Diskussion oder Änderungsanträge -

wurden die Anbieter von Whatsapp, Snapchat und Co verpflichtet, Überwachungsschnittstellen in ihre Apps einzubauen, um Strafverfolgern verdeckten Zugang zu ermöglichen. Mit dem australischen „Assistance and Access Act“ wurde so ein globaler Präzendenzfall geschaffen.

Publiziert am 16.01.2019