NSA erhält zivile Schlüsselposten für Cybersicherheit

Von Erich Moechel

Mit der Berufung von Konteradmiral Jeffrey Scheidt zum obersten Cybersicherheitsberater des Pentagons ging am Donnerstag bereits der vierte einschlägige Schlüsselposten der Regierung Biden an hochrangiges Personal aus der NSA. Wie Scheidt kommen die anderen hochrangigen NSA-Mitarbeiter allesamt aus dem Offensivbereich, werden nun aber mit Defensivaufgaben betraut.

Das ist in einer Linie mit dem Präsidialerlass Joe Bidens „Zur Verbesserung der nationalen Sicherheit“ von Mitte Mai. Darin wird der NSA nach Jahren erstmals wieder eine offizielle Rolle bei der Abwehr von Cyberangriffen zugewiesen. Nach den Enthüllungen von Edward Snowden war das restlos kompromittierte NSA-Direktorat für Cybersicherheit (Information Assurance Directorate, IAD) 2014 in der Versenkung verschwunden.

NSA

Dass ausgerechnet die notorisch geheimniskrämerische NSA nun die internen Informationsflüsse quer über die Geheimdienste und Behörden bis zum privaten Sektor verbessern soll, ist doch einigermaßen gewöhnungsbedürftig. Allerdings passt es in die 2018 vorgestellte, veränderte Cyberstrategie der USA (siehe weiter unten)

Angreifer werden zu Verteidigern

Die neue Cyberstrategie der USA überraschte Ende 2018 mit ihrem Schwergewicht auf der Defensive.

Bisher hat Scheidt die Abteilung „Computer Network Operations“ der NSA geführt, die für die Planung und Durchführung von Cyberangriffen zuständig ist. Laut dem gewöhnlich gut informierten Fachmagazin C4ISRnet wird Scheidt im Verteidigungsministerium als „Principal Cyber Adviser“, also als oberster Cyberberater von Verteidigungsminister Lloyd J. Austin für ein breites Portfolio zuständig sein. Im Fokus stehen dabei Strategieumsetzung und Personalfragen zu Cyberthemen im gesamten Verteidigungsministeriums.

US Dept. of Defense

Konteradmiral Jeffrey Scheidt wechselt direkt vom Angriffsplaner in der NSA zum Koordinator der Cyberabwehr in der Regierung.

Die Berufung des ehemals stellvertretenden NSA-Direktors Chris Inglis auf den neugeschaffenen Posten des nationalen Cyberdirektors fällt in die gleiche Kategorie. Inglis hatte acht Jahre lang mit NSA-Direktor Keith Alexander einen ausgesprochen aggressiven Kurs gefahren, in Folge der ersten NSA-Enthüllungen durch Edward Snowden verließ Inglis 2014 nach fast 30 Jahren die NSA. In seine Amtszeit fällt etwa die systematische Unterminierung von Verschlüsselungsstandards im nationalen Normeninstitut NIST sowie der führenden Sicherheitsfirma RSA.

Zivile IT-Zulieferer als Einfallstore

Der ehemalige Vizechef der NSA, unter dem Sicherheitslücken in den Produkten führender US-Anbieter von Firewalls wie Cisco oder Fortinet jahrelang geheimgehalten und in Folge systematisch zur weltweiten Spionage benützt wurden, soll nun in der Regierung Joe Bidens für „das große Bild“ zuständig sein. Und das umfasst eben nicht nur die militärischen Cybereinheiten der USA, sondern vor allem den durch die laufenden Angriffswellen russischer Akteure schwer gebeutelten zivilen IT-Bereich.

SAUL LOEB / AFP

In die achtjährige Amtszeit von Chris Inglis als Vizedirektor der NSA fallen so gut wie alle Dokumente, die Edward Snowden veröffentlicht hat. Sein letzter militärischer Rang war Brigadegeneral der US-Airforce.

Wie der erfolgreiche Angriff auf die Lieferkette des Unternehmens SolarWinds gezeigt hat, in dessen Folge die Azure-Cloud von Microsoft und sieben der wichtigsten US-Ministerien bis hin zu den Atomaufsichtsbehörden gehackt werden konnten, besteht hier dringender Handlungsbedarf. Im Fact Sheet des Weißen Hauses zum Präsidialerlass wird dieser hochblamable Vorfall gleich einleitend als leider typisch für die derzeitige Cyberlage in den USA thematisiert. Die Achillesferse des Geheimdienstapparats der USA sind nämlich die zivilen IT-Firmen, die nicht zuletzt die NSA mit Equipment versorgen.

Für diese Firmen wird Jen Easterley als neue Direktorin der (zivilen) Agentur für Cyber- und Infrastruktursicherheit (CISA) zuständig sein, eine weitere Karrierebeamtin mit 10 Jahren Erfahrung in der NSA. Easterley kam vom Geheimdienst der US Army zum US-Cyberkommando, leitete dann die Nachrichtenaufklärung der NSA in Kabul und war am Ende Direktorin für Terrorabwehr im nationalen Sicherheitsrat der USA. Auch dieser letzte Posten, bevor Easterley 2016 den öffentlichen Dienst in Richtung Privatwirtschaft verließ, war ausgesprochen offensiv definiert.

Offensivkräfte als Lückenfinder

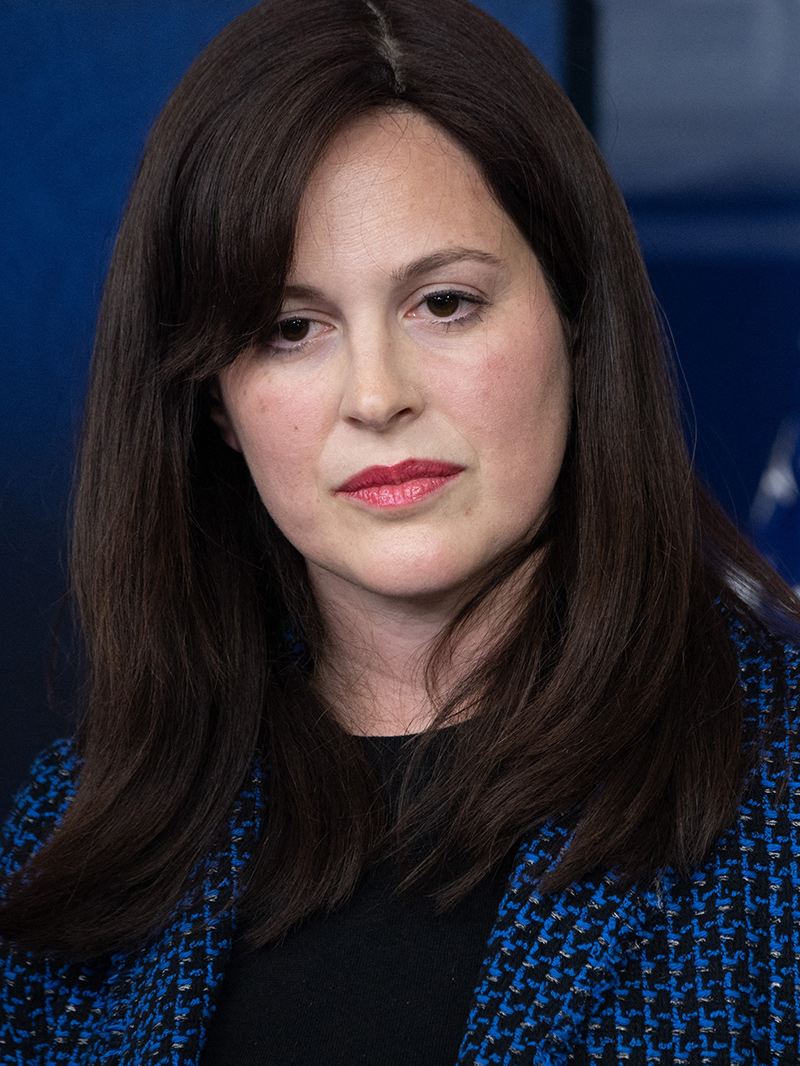

Bereits im Jänner hat Biden Anne Neuberger auf den neugeschaffenen Posten einer nationalen Cybersicherheitsberaterin in den Nationalen Sicherheitsrat geholt. Neuberger wurde 2019 zur Leiterin des neugeschaffenen NSA-Direktorats für Cybersicherheit berufen, in dem das kompromittierte „Information Assurance“-Direktorat aufging. Damit ist Neuberger die einzige der nun Nominierten, die über praktische Erfahrung in Cybersicherheit verfügt. In den zehn Jahren davor war Neuberger etwa als stellvertretende Direktorin für Operationen jedoch allerdings ebenfalls in der Offensive beschäftigt.

"Grottenschlechte IT-Sicherheit durch eine bewusste Geschäftsentscheidung zur Kostenreduktion“, so der bekannte Sicherheitsexperte Bruce Schneier über die Software von Solarwinds.

Was mit diesen Besetzungen bezweckt wird, liegt auf der Hand. Dadurch, dass bestens mit Offensivaktionen vertrautes Personal nun Schlüsselposten in der Cyberabwehr innehat, soll einerseits die Verteidigung gestärkt werden. Da gelernte Angreifer darauf trainiert sind, Lücken in der gegnerischen Verteidigung aufzuspüren, sind sie auch in der Lage, verdeckte Sicherheitslücken in der eigenen Cyberabwehr zu erkennen. Damit sind auch strategische Schwachstellen gemeint und mit einer solchen kämpfen die USA gerade.

Strategische Schwachstelle IT-Zulieferer

Die Schwachstelle sind alle großen IT-Konzerne, die den militärisch-elektronischen Komplex inklusive Ministerien und Behörden in den USA ausstatten. Von den fünf führenden Anbietern von VPN-Gateways, die in jedem größeren Unternehmen und allen US-Ministerien und Behörden laufen, haben fünf mindestens eine katastrophale Sicherheitslücke in den letzten 18 Monaten mitgeliefert. Durch den Präsidialerlass Joe Bidens werden IT-Firmen wie etwa SolarWinds, deren Equipment zur Netzwerksteuerung und Kontrolle in großen zivilen, behördlichen und auch militärischen Institutionen omnipräsent ist, in die Pflicht genommen.

APA/AFP/SAUL LOEB

Anne Neuberger wechselt wie Scheidt direkt von der NSA in ihre neue Rolle. In Fort Meade war Neuberger als Direktorin des Commercial Solutions Center der NSA für die Sicherheit der IT-Zulieferfirmen zuständig. Sie bringt von allen Nominierten die weitaus meisten Credentials im Bereich Cybersicherheit mit.

Wenn diese Unternehmen den staatlichen Sektor auch weiterhin beliefern wollen, müssen sie ab nun ein mehrstufiges Sicherheitsprozedere mit periodischen Code-Audits und einem Best-Practice-Katalog durchlaufen. Bei SolarWinds hat die Kombination aus einem rein an Profitmaximierung orientierten Management und dementsprechend laxen Sicherheitsmechanismen den verheerendsten Angriff russischer Cyberkräfte auf staatliche US-Netze ermöglicht, der bis jetzt bekanntgeworden ist. Am Ende haben die Cyberakteure des russischen Auslandsgeheimdiensts SVR sogar die wichtigste US-Sicherheitsfirma FireEye, die eng mit der NSA verbandelt ist, nachgerade demonstrativ gehackt.

Vorläufiges Fazit

Mit dieser klaren Linie in der Besetzung führender Cyberabwehrposten mit langgedientem Offensivpersonal versucht man in der Regierung Biden, zwei Fliegen mit einer Klappe zu schlagen. Diese Offensivkräfte sollen einerseits bei der Aufdeckung von Sicherheitslücken in der eigenen Verteidigungslinie helfen. Zum anderen verfügen Neuberger, Inglis, Scheidt und Easterly natürlich auch in ihren neuen Positionen weiterhin über exzellente Verbindungen zu den Spitzen von NSA und US Cyber Command, also zu den Angriffskräften. Da sie die nötigen Sicherheitsüberprüfungen absolviert haben, ist auch ein steter Nachrichtenfluss zwischen Angriff und Abwehr sichergestellt.

Die neue Cyberstrategie der permanenten Vorwärtsverteidigung entstand unter NSA-Direktor Paul Nakasone, der auch das Cyber Command leitet.

All das entspricht der neuen Cyberdoktrin von 2018, die erst jetzt langsam Gestalt annimmt. Kernpunkt der Doktrin ist eine Art Vorwärtsverteidigung aus einer gesicherten Abwehr heraus, bei permanentem Engagement des Gegners. Wie die laufenden Angriffe aus Russland und China zeigen, die nicht aus heiterem Himmel kommen, sondern vielfach die Antworten auf NSA-Angriffe sind, sollte der eine Teil „permanentes Engagement“ durchaus funktioniert haben. Von einer „gesicherten Abwehr“ konnte bis jetzt allerdings keine Rede sein.

Es gibt wieder einen RSS-Feed für diesen Blog. Sachdienliche Informationen, Metakritiken et al. sind über dieses Formular verschlüsselt und anonym beim Autor einzuwerfen. Wer eine Antwort will, gebe tunlichst eine Kontaktmöglichkeit an.

Publiziert am 30.05.2021