Russlands Cyber-Armageddon „ist ausgefallen“

Von Erich Moechel

Nach dem digitalen Propagandanetzwerk Putins und der russischen Armee zerbröselt nun auch das Image der Cybertruppen. Lindy Cameron, die Direktorin des National Cyber Security Centre (NCSC), das zum britischen Geheimdienst GCHQ gehört, konstatierte: „Cyber-Armageddon ist ausgefallen“. Die Cyberangriffe und Desinformationskampagnen aus Russland der vergangenen Monate seien „rundum gescheitert“.

Auch aus der IT-Sicherheitsbranche kommen bereits ähnliche Aussagen. In seinem neuen Quartalsbericht stuft das Unternehmen Secureworks das Niveau der bisherigen russischen Attacken gerade einmal als „lästig“ ein.

Chatham House

Cameron hielt diese bemerkenswerte Rede am 29. September im britischen „Chatham House“, das von offiziellen Geheimnisträgern wie eben Beamten des GCHQ bei passender Gelegenheit dazu benützt wird, um Themen aufs Tapet zu bringen, von denen auch die Öffentlichkeit erfahren soll. Von diesem britischen Thinktank ist die berühmte „Chatham Rule“ abgeleitet, die in erster Linie an Journalisten gerichtet ist. Zitiert werden darf alles, die Namen der Sprecher:innen und aller anderen Anwesenden und natürlich Fotos sind tabu. Wie man an diesem offiziellen Foto sieht, war die Chatham-Regel für diesen Anlass in Teilen außer Kraft gesetzt.

Gescheitert, mit einem „Caveat“

Bereits Ende Februar hatte sich abgezeichnet, dass Russland sowohl an der Cyberfront wie auch auf der Kommunikationsebene in die Defensive gerät.

„Putins Desinformationskampagne im Netz hätte eigentlich Konfusion und Chaos verbreiten sollen, die Cyberattacken wiederum sollten das Vertrauen in die ukrainische Führung unterminieren“, sagte Cameron. Dass Russland damit „auf der ganzen Linie gescheitert“ sei, führt Cameron in erster Linie auf die Motivation der Ukrainer und die „digitale Expertise des Westens“ zurück. Was die Motivation der Ukrainer betrifft, so steht die auf dem Gefechtsfeld natürlich außer Frage. Um Cyberangriffen wirksam zu begegnen, genügt Motivation alleine aber nun einmal nicht.

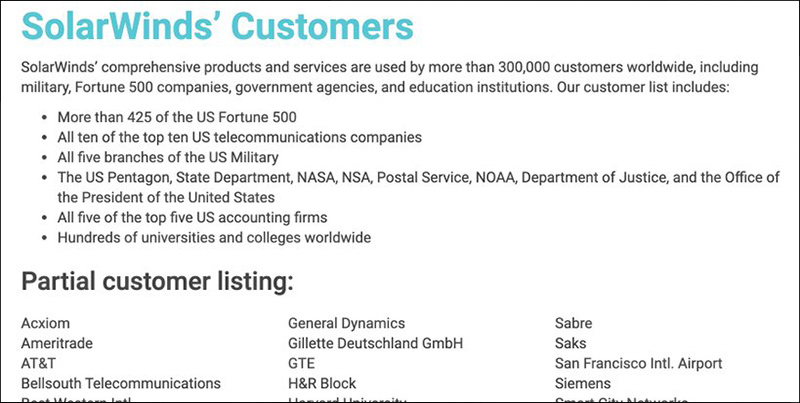

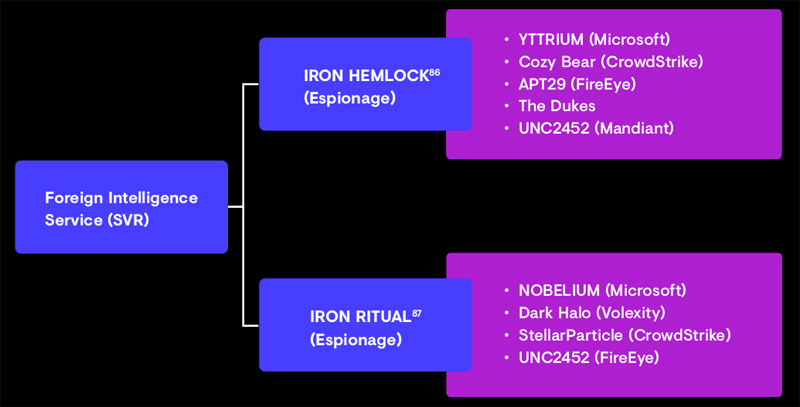

Eines haben die bisherigen Wortmeldungen aus der Industrie und Aussagen von Analysten gemeinsam: Sie formulieren ungemein vorsichtig, denn niemand kann derzeit ausschließen, dass die technisch fortgeschrittenen Einheiten im Dienst der Russischen Föderation noch ein paar Coups in petto haben. Erst 2020 hatten die USA eine Art „Cyber-GAU“ in Friedenszeiten erlebt. Die gerade in großen Unternehmen weit verbreitete Software für Netzwerkmanagement der Firma Solarwinds wurde durch einen Angriff auf die Software-Lieferkette mit Hintertüren kompromittiert. Fast 18.000 große Firmen- und Behördennetze waren gefährdet. Von der Elitetruppe APT29 des russischen Auslandsgeheimdiensts SVR wurden mehrere US-Ministerien und sogar die NSA-nahe IT-Sicherheitsfirma FireEye angegriffen.

SolarWinds

Diese Liste der Referenzkunden von Solarwinds lässt das Ausmaß der Bedrohung im Dezember 2020 erahnen, auch große europäische Konzerne waren gefährdet. Tatsächlich angegriffen wurden jedoch „nur“ fünf US-Ministerien.

Verteidigung als bester Cyberangriff

Die Hintertüren der Software-Suite für Netzwerkmanagement von Solarwindsführten direkt in Firmen- und Behördennetze, die Angreifer hatten dann in den Ministerien leichtes Spiel.

Auch die folgenden Aussagen Camerons zeigen, dass die britische Seite ihrer Sache sehr sicher sein muss, und sie nennt auch den wichtigsten Grund, warum die russischen Cyberangriffe fast wirkungslos verpufft sind. „Die Freigabe von Informationen durch Großbritannien und unsere Alliierten haben es ermöglicht, Putins Desinformationen und Operationen unter falscher Flagge zuvorzukommen. Zugleich haben professionelle und effektive Abwehrmaßnahmen die patscherten Versuche Russlands verhindert, offensive Cyberaktionen in der Ukraine zu inszenieren“, so Cameron.

Sie sagt damit nicht weniger, als dass im Cyberraum nichts ohne eine hocheffiziente Abwehr funktioniert. Das steht in scharfem Kontrast zu dem, was konservative Politiker - da sind auch große Teile der Sozialdemokraten mitgemeint - auf dem europäischen Kontinent zum Thema von sich geben. Da wird nämlich bevorzugt von „Gegenschlägen“ und „Hackbacks“ schwadroniert und ständig auf einer Erweiterung der Befugnisse für die nationalen Geheimdienste herumgeritten. Das ist einfach eine mechanische Fortschreibung der Militärdoktrin in die Cybersphäre, dass nämlich jeder Angriff adäquat beantwortet wird. Das große Manko dieses Geradeaus-Ansatzes ist freilich, dass er im Cyberraum für kein Land in Europa richtig ist.

Secureworks

Abgesehen von Turla, die zum Geheimdienst FSB gehören, sind das die mithin technisch wie auch operativ effizientesten Cybereinheiten Russlands, die derzeit bekannt sind. Secureworks stuft die bisherigen Aktionen all dieser staatlichen Cyberakteure seit dem Angriff auf die Ukraine insgesamt gerade einmal als „lästig“ ein.

Berichterstattung im Krieg, ein Disclaimer

Dieser Artikel ist der erste einer Serie, die im Grunde bereits im März begonnen hat. Nach dem erfolgreichen Erstschlag im Cyberraum auf die Datendienste des Sat-Betreibers Viasat, der ein Fallback-Netz der ukrainischen Armee „neutralisiert“ hatte, gab es zum Thema erst einmal nichts mehr zu berichten. Auch aus dem weiteren Verlauf des Kriegs ging nicht hervor, dass Russland im Cyberraum Vorteile - welcher Art auch immer - erzielt hätte. Was die Einschätzung bis dato zusätzlich erschwerte, war der Umstand, dass dies der erste nicht-asymmetrische Krieg überhaupt ist, in dem Russland und der Westen einander im Cyberraum direkt gegenüberstehen. Und nein, das ist deshalb kein „Stellvertreterkrieg“, wie es russische Kollaborateure quer durch Europa immer noch verbreiten, sondern das Resultat eines Angriffskriegs Russlands gegen die Ukraine.

Der RSS-Feed zu diesem Blog. Sachdienliche Informationen, Metakritiken et al. sind über dieses Formular verschlüsselt und anonym beim Autor einzuwerfen. Wer eine Antwort will, gebe tunlichst eine Kontaktmöglichkeit an.

Publiziert am 10.10.2022