Umstrittener Internet-„Sicherheitsstandard“ eTLS wird umbenannt

Von Erich Moechel

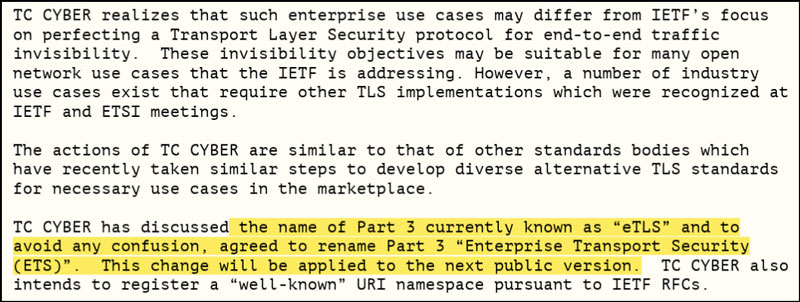

Der Streit der Normeninstitute um den neuen Verschlüsselungsstandard für den Internetverkehr TLS 1.3 scheint vorerst beigelegt. Das European Telecom Standards Institute (ETSI) zieht den Namen „eTLS“ für seine aufgebohrte Version des sicheren TLS 1.3 zurück, wie die Internet Engineering Taskforce (IETF) verlangt hatte. „eTLS" heißt jetzt “Enterprise Transport Security“ (ETS), technisch hat sich jedoch nichts daran geändert.

Dieser ETSI-Standard ist zwar mit TLS 1.3 kompatibel, hebelt dabei aber die Ende-zu-Ende-Verschlüsselung aus. Im Zertifikat der jeweiligen Website werde aber ausgewiesen, wenn ETS eingesetzt werde, hieß es seitens des ETSI auf Anfrage von ORF.at. Auf die Frage, wer diesen Standard denn in im ETSI eingebracht hatte, wollte man sich ebensowenig äußern, wie über die Rolle des dabei beteiligten britischen Geheimdienstes GCHQ.

ETSI

Auszug aus dem "Liaison Statement von TC Cyber an die IETF Diese Passage ist der Schluss des Schreibens.

Schutz vor „ungesetzlicher Datenexfiltration“

Die Auseinandersetzung hatte nach der Publikation von „eTLS“ im Herbst begonnen, zum gleichen Zeitpunkt, als die Geheimdienste ihre Kampagne gegen Verschlüsselung gestartet hatten

Das Antwortschreiben des ETSI wurde inzwischen auf der öffentlichen Mailing-Liste der IETF veröffentlicht. Da es industrieweit zahlreiche Anwendungsfälle mit anderen Anforderungen gebe, als in TLS 1.3 vorgesehen seien, habe man dem mit ETS Rechnung getragen, heißt es da. Bestimmte Großunternehmen müssten in ihren Netzwerken bestimmten Verpflichtungen nachkommen, wie etwa für Sicherheitsaudits, Schutz der Kundendaten vor Schadsoftware und „ungesetzlicher Datenexfiltration“. Was diese Wortwahl so nebenbei verrät, steht weiter unten.

Zu diesem Zweck muss die Ende-Zu-Ende-Verschlüsselung an der Firewall des Unternehmens unterbrochen werden, wie das beim derzeit gebräuchlichen TLS 1.2 möglich ist, um die im Datenstrom hereintransportierten Inhalte kontrollieren zu können. Mit TLS 1.3 ist das so nicht mehr möglich, denn hier verschlüsselt der Browser jedes Benutzers direkt mit der jeweiligen Website. Bei ETS ist das eben nicht der Fall, denn da ist ein „Mittelsmann“ dazwischen.

Unsichtbare Männer in der Mitte

Die globale Kampagne der Militärgeheimdienste der „Five Eyes“ gegen Verschlüsselung war auf drei Kontinenten zugleich gestartet worden

Das ETSI bezieht sich hier also auf die Interessen bestimmter Firmen und Branchen, die durchaus berechtigt sind. Welche Konsequenzen das jedoch für alle anderen Benutzer und Institutionen hat, spart man dabei aber aus. Mit ETS können etwa auch Banktransaktionen überwacht werden, wenn die in eine mit Firewalls gesicherte Netzwerkumgebung führen, denn dieser Standard ist technisch nichts anders als eine klassische „Man-in-the-Middle“-Attack. Zwischen zwei Kommunikationspartner schiebt sich eine unsichtbare dritte Instanz, die in beide Richtungen verschlüsselt und dabei jeweils vorgibt, eine der beiden kommunizierenden Parteien zu sein.

ETSI

Eine sichere TLS-Verbindung wird - wie hier zur ETSI-Website - derzeit zumeist durch ein grünes Schloss signalisiert. Welches Symbol für ETS gewählt werden wird, ist derzeit noch nicht bekannt.

Im Klartext an der „Middlebox“

Der EU Ministerrat hat die Verordnung zur „Beweissicherung in der Cloud“ gerade fertig. Noch im Jänner soll sie ins EU-Parlament kommen. Auch hierfür wurden die zugehörigen Standards im ETSI bereits umgesetzt

Deren gesamte Kommunikation liegt dadurch am Abzapfpunkt im Klartext vor, in der ETS-Spezifikation TS 103 523-3 des ETSI heißt dieser Punkt denn auch „Middlebox“. Zu diesem Punkt wurde beim ETSI angefragt, ob denn auch vorgesehen sei, dass auch die Benutzer die Qualität ihrer verschlüsselten Verbindung überprüfen könnten. Vom Technischen Komitee Cyber, das im ETSI für diesen Standard zuständig ist, heißt es dazu: In der ETS-Spezifikation sei vorgeschrieben, dass der Einsatz dieses Protokolls vom jeweiligen Server der Gegenseite bekannt gegeben werden müsse. Je nach Browser oder App werde das dann unterschiedlich in der Adresszeile dargestellt.

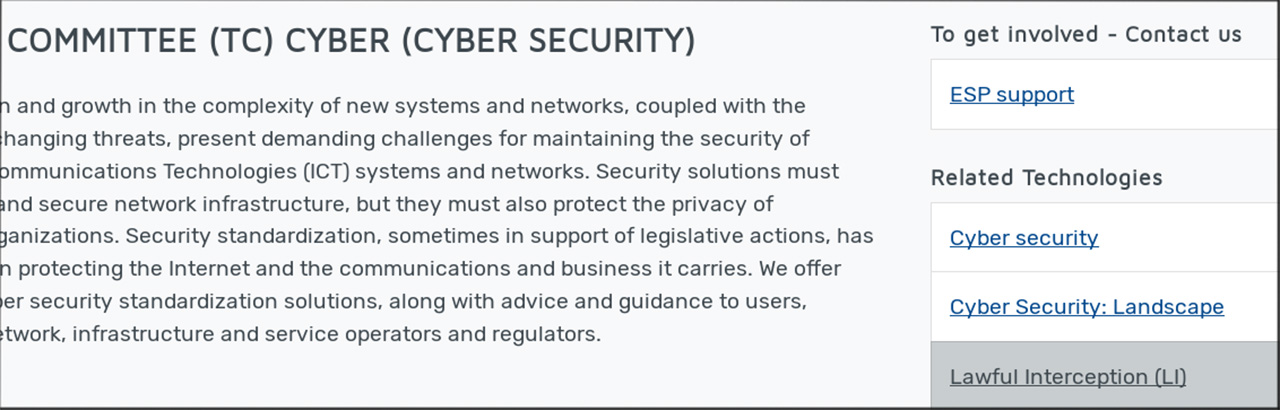

Wenn diese Darstellung im Browser irgendwie umgangen wird, dann sitzt der User an einer vermeintlichen sicheren Internetverbindung zu WhatsApp oder einer Bank, während tatsächlich ein dritter in der Mitte sitzt. Dass dies womöglich mit ETS auch bezweckt wird, deutet schon die Wortwahl „gesetzwidrige Exfiltrationen von Daten“ („unlawful exfiltration of data“) an. Das impliziert, dass es auch gesetzeskonformes Abziehen von Daten gibt und in der Tat: Vorsitzender von TC-Cyber ist derselbe Alex Leadbeater, der seit Jahren auch Vorsitzender der ETSI-Mobilfunküberwachungstruppe 3GPP SA3LI ist. Deren Kernaufgabe sind Standards für „Lawful Interception“, also das gesetzesgemäße Abfangen von Kommunikation.

ETSI

Das einzig Interessante an diesem Screenshot der ETSI-Website ist die Verbindung zu „Lawful Interception“ rechts unten.

Kampagne der "Five Eyes gegen Verschlüsselung

Dass mit dem britischen National Cyber Security Center (NCSC) auch eine Abteilung des britischen Militärgeheimdienstes GCHQ bei TC Cyber mitwirkt, ist ebenfalls wenig geeignet, das Vertrauen zu erhöhen. Zusammen mit den anderen Diensten der Spionageallianz „Five Eyes“ fährt das GCHQ gerade einen weltweite Kampagne gegen WhatsApp und andere, die (einigermaßen) sichere Verschlüsselung einsetzen.

Neben TC Cyber ist Herr Leadbeater als Vorsitzender von SA3LI gerade mit dem Aufbohren der 5G-Standards beschäftigt, um „Lawful Interception“ zu ermöglichen.

In Australien hat dies bereits zu einem Gesetz geführt, dass solche Messengerdienste überwachbar werden müssten. In den USA wurde parallel dazu ein gleichartiges Musterverfahren angestrengt. Das Ziel ist überall dasselbe, WhatsApp und die anderen Dienste sollen gezwungen werden, Schnittstellen für „Lawful Interception“ einzurichten. Und eine solche ist eben eine „Middlebox“, an der die Verschlüsselung aufgebrochen wird, wie ETS vorsieht.

ETSI

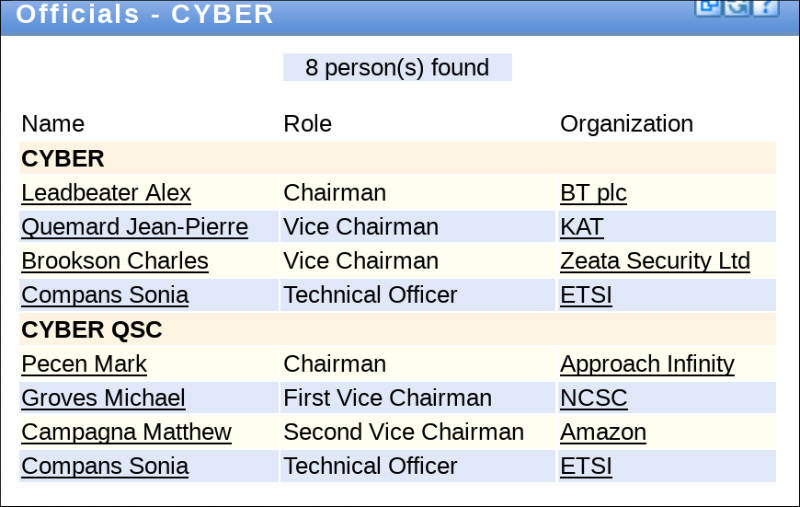

Im Bild sieht man die Führungsstruktur von TC Cyber. Sowohl die GCHQ_Abteilung NCSC ist da vertreten, wie auch auch der Chairman von TC-Cyber Alex Leadbeater, der seit Jahren auch Vorsitzender der ETSI-Überwachungstruppe für Mobilfunk 3GPP -SA3LI ist.

Beteiligte am ETSI-Standard nicht bekannt

In diesem Licht ist es nicht nur für die technische Öffentlichkeit von Interesse, wer bei diesem „Middlebox“-Standard ETS eigentlich die Fäden zieht. Im Gremium für Internetstandards IETF sind bei jeder Spezifikation die einreichenden Parteien und Personen angeführt, im Gremium für Telekomstandards bleiben sie jedoch geheim. Dazu heißt es von TC Cyber: „ETSI entwickelt seine Spezifikationen und Standards auf Basis des Konsens. Die Spezifikation ist Arbeit einer Gruppe und stellt individuelle Beiträge nicht in den Mittelpunkt.“

Sachdienliche Informationen, Metakritiken et al. sind über dieses Formular verschlüsselt und anonym beim Autor einzuwerfen. Wer eine Antwort will, gebe tunlichst eine Kontaktmöglichkeit an.

Dieser egalitäre Ansatz wird konsequent durchgezogen, denn die Mitglieder von TC Cyber sind bis auf den Chairman, einen Consultant und das Sekretariat alle gleich geheim. Dasselbe gilt auch auch für das Technische Komitee „Lawful Interception“. Es ist davon auszugehen, dass ein ganze Reihe weiterer Personen Mitglieder der beiden Komitees sind. TC Cyber soll die Netze sicherer gegen Angreifer machen, TC LI bohrt sie auf.

Publiziert am 29.01.2019